Was ist Single Sign-On (SSO)?

Single Sign-On (SSO) ist ein Authentifizierungsprozess, der es Benutzern ermöglicht, sich einmalig anzumelden und dann Zugriff auf mehrere Anwendungen oder Systeme zu erhalten, ohne sich für jede Anwendung erneut authentifizieren zu müssen. Das Ziel von SSO ist es, die Benutzererfahrung zu verbessern, die Verwaltung von Benutzeranmeldedaten zu vereinfachen und die Sicherheitsrisiken durch wiederholte Passwort-Eingaben zu minimieren.

Grundlagen von Single Sign-On (SSO)

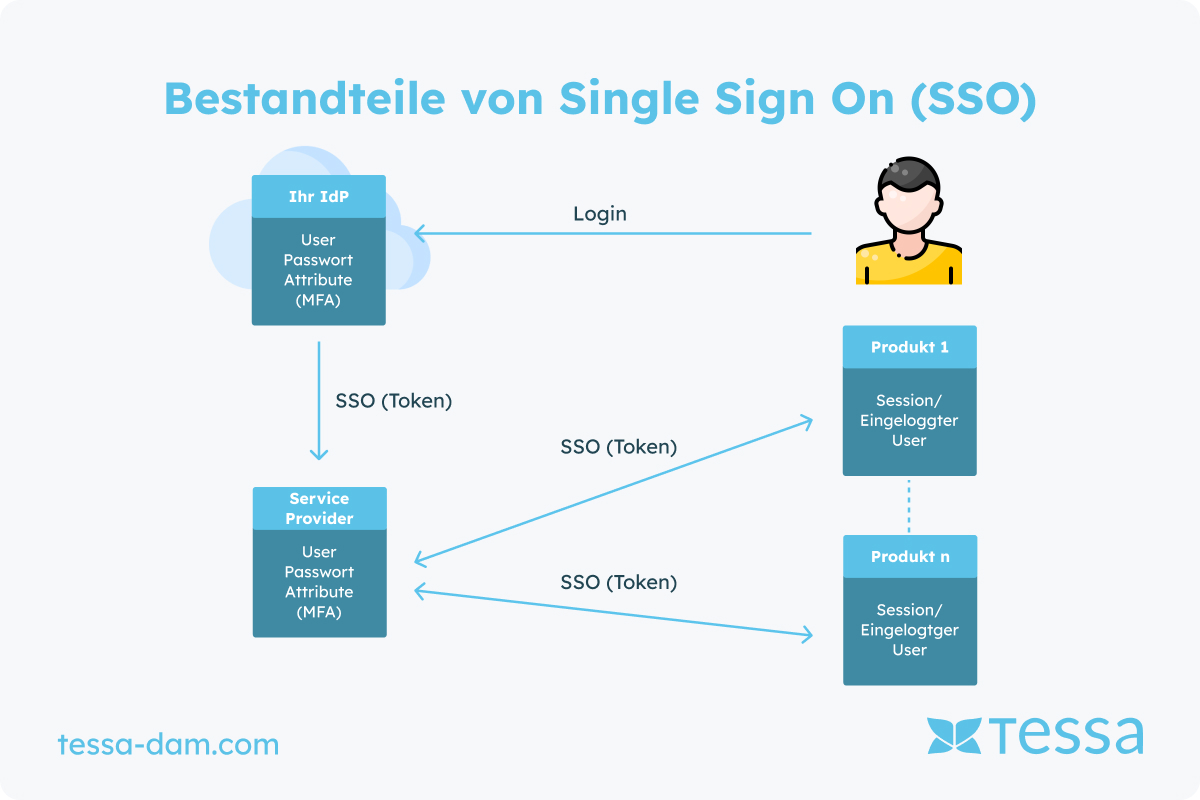

Wichtige Komponenten und Akteure im SSO-System

SSO-Systeme bestehen in der Regel aus mehreren wesentlichen Komponenten und Akteuren:

Benutzer: Die Endanwender, die auf die verschiedenen Dienste und Anwendungen zugreifen möchten.

Identity Provider (IdP): Ein Dienst, der für die Authentifizierung der Benutzer verantwortlich ist und Authentifizierungsinformationen an die Service Provider weitergibt. Der IdP verwaltet die Benutzeridentitäten und stellt sicher, dass die Authentifizierung sicher und vertrauenswürdig erfolgt.

Service Provider (SP): Anwendungen oder Dienste, die auf die Authentifizierungsinformationen des IdP vertrauen, um Benutzern den Zugang zu gewähren. Service Provider akzeptieren die Authentifizierung des Benutzers durch den IdP und erlauben den Zugriff auf ihre Ressourcen basierend auf den erhaltenen Authentifizierungsinformationen.

SSO-Tokens: Tokens sind digitale Nachweise, die vom Identity Provider generiert werden, um die Identität eines Benutzers zu bestätigen. Diese Tokens enthalten Informationen über den Benutzer und seine Zugriffsrechte und werden an den Service Provider übermittelt, um den Zugang zu gewähren. Je nach Protokoll können diese Tokens unterschiedliche Formate haben, wie z.B. SAML Assertions in SAML-basierten Systemen oder Access Tokens in OAuth-basierten Systemen. Tokens sind zeitlich begrenzt gültig und können zusätzliche Sicherheitsinformationen enthalten, wie beispielsweise Signaturen oder Verschlüsselungen, um die Integrität und Vertraulichkeit der Daten zu gewährleisten.

Protokolle und Standards

Verschiedene Protokolle und Standards spielen eine entscheidende Rolle bei der Implementierung von SSO-Systemen. Zu den bekanntesten gehören:

Security Assertion Markup Language (SAML): Ein XML-basiertes Standardformat, das Authentifizierungs- und Autorisierungsdaten zwischen dem IdP und den SPs übermittelt. SAML ermöglicht es, Benutzer einmalig zu authentifizieren und diese Authentifizierung über mehrere Anwendungen hinweg zu nutzen.

OAuth: Ein Protokoll für die Autorisierung, das es Anwendungen ermöglicht, im Namen eines Benutzers auf Ressourcen zuzugreifen, ohne dass die Anwendung die Zugangsdaten des Benutzers speichert. OAuth wird häufig in Verbindung mit SSO verwendet, insbesondere in mobilen und Web-Anwendungen.

OpenID Connect: Eine Identity-Layer-Erweiterung über OAuth 2.0, die es ermöglicht, die Identität des Benutzers zu verifizieren und grundlegende Profilinformationen zu erhalten. OpenID Connect wird häufig für Web-Single-Sign-On und API-Authentifizierung verwendet.

Spezifische Implementierungen von SSO

Was ist Windows Single Sign-On und wie funktioniert es?

Windows Single Sign-On (SSO) ist eine Authentifizierungslösung, die speziell für Windows-basierte Systeme entwickelt wurde. Es ermöglicht Benutzern, sich einmal bei ihrem Windows-Betriebssystem anzumelden und danach auf alle zugriffsberechtigten Ressourcen innerhalb eines Netzwerks zuzugreifen, ohne erneut Anmeldeinformationen eingeben zu müssen.

Die Funktionsweise von Windows SSO basiert hauptsächlich auf der Verwendung von Kerberos, einem Netzwerk-Authentifizierungsprotokoll. Kerberos verwendet "Tickets", um die Identität der Benutzer zu bestätigen und den sicheren Zugang zu verschiedenen Diensten zu gewährleisten. In einer typischen Windows-Umgebung wird der Benutzer beim Anmelden am System durch einen Kerberos Ticket Granting Ticket (TGT) authentifiziert, der dann verwendet wird, um auf verschiedene Netzwerkressourcen wie Dateien, Drucker oder Anwendungen zuzugreifen.

Windows SSO wird häufig in Unternehmensnetzwerken verwendet, um die Verwaltung von Benutzerzugängen zu vereinfachen und die Sicherheit zu erhöhen. Es integriert sich nahtlos mit Active Directory (AD), einem Verzeichnisdienst, der Benutzerdaten, Richtlinien und Authentifizierungsinformationen verwaltet. Durch die Integration mit AD können Unternehmen die Benutzerzugriffsrechte zentral verwalten und sicherstellen, dass nur autorisierte Benutzer Zugang zu sensiblen Daten und Ressourcen haben.

Was ist SAP Single Sign-On und wie funktioniert es?

SAP Single Sign-On ist eine SSO-Lösung, die speziell für SAP-Umgebungen entwickelt wurde. Sie ermöglicht es Benutzern, sich einmal zu authentifizieren und dann auf eine Vielzahl von SAP-Anwendungen und -Diensten zuzugreifen, ohne sich erneut anmelden zu müssen.

Die SAP NetWeaver Single Sign-On-Lösung bietet eine umfassende Suite von Funktionen, die die Authentifizierung und die Benutzererfahrung in SAP-Systemen verbessern. Sie nutzt verschiedene Authentifizierungsmethoden, einschließlich Kerberos, SAML und X.509-Zertifikate, um eine sichere und nahtlose Anmeldung zu ermöglichen. Diese Lösung integriert sich mit bestehenden Verzeichnisdiensten wie Active Directory, um Benutzerkonten und Zugriffsrechte zu verwalten.

SAP Single Sign-On bietet zusätzliche Sicherheitsfunktionen wie die Unterstützung für Multifaktor-Authentifizierung (MFA), die die Sicherheit durch die Kombination von mehreren Authentifizierungsfaktoren erhöht. Darüber hinaus unterstützt es die Verschlüsselung von Anmeldedaten und den Einsatz von digitalen Zertifikaten zur weiteren Absicherung der Authentifizierungsprozesse. Diese Mechanismen tragen dazu bei, unbefugten Zugriff auf SAP-Systeme zu verhindern und die Integrität und Vertraulichkeit der Daten zu gewährleisten.

Zukunftsperspektiven und Weiterentwicklung

Die Zukunft von Single Sign-On (SSO) wird stark von den raschen technologischen Entwicklungen und den sich ändernden Anforderungen an die IT-Sicherheit geprägt. Eine der wesentlichen Fortschritte ist die Weiterentwicklung von Authentifizierungsprotokollen und Sicherheitsstandards. Neue Protokolle wie FIDO2 und WebAuthn bieten eine passwortlose Authentifizierungsmethode, die den Einsatz von SSO-Systemen weiter vereinfachen und sicherer machen kann. Diese Technologien nutzen biometrische Daten oder Hardware-Token, um die Identität der Benutzer zu bestätigen, wodurch traditionelle Passwörter überflüssig werden.

Ein weiteres bedeutendes Thema ist die zunehmende Integration von Künstlicher Intelligenz (KI) und maschinellem Lernen in SSO-Lösungen. Diese Technologien können genutzt werden, um verdächtiges Benutzerverhalten zu erkennen und potenzielle Sicherheitsbedrohungen in Echtzeit zu identifizieren und zu verhindern. KI-gesteuerte Authentifizierungsmethoden, wie verhaltensbasierte Analysen, ermöglichen eine dynamische Anpassung der Sicherheitsstufen basierend auf dem Nutzerverhalten.

Obwohl SSO zahlreiche Vorteile bietet, gibt es auch erhebliche Herausforderungen, die angegangen werden müssen. Eine der größten Herausforderungen ist die Skalierbarkeit von SSO-Systemen, insbesondere in großen, global operierenden Unternehmen. Mit der Zunahme von Cloud-basierten Anwendungen und der Nutzung von hybriden IT-Umgebungen wird es immer wichtiger, SSO-Systeme zu entwickeln, die sowohl On-Premises- als auch Cloud-Dienste integrieren können.

Ein weiteres Problem ist der Datenschutz. Da SSO-Systeme zentralisierte Zugriffspunkte darstellen, sind sie potenzielle Ziele für Cyberangriffe. Ein erfolgreicher Angriff könnte nicht nur den Zugang zu einer Vielzahl von Anwendungen ermöglichen, sondern auch sensible Benutzerinformationen gefährden. Um diesem Risiko zu begegnen, sind fortschrittliche Sicherheitsmaßnahmen wie regelmäßige Sicherheitsüberprüfungen, strenge Zugriffskontrollen und die Implementierung von Zero-Trust-Architekturen notwendig.

Die Anpassungsfähigkeit von SSO-Systemen ist ebenfalls ein entscheidender Faktor für deren zukünftigen Erfolg. Unternehmen müssen sicherstellen, dass ihre SSO-Lösungen flexibel genug sind, um sich an neue Technologien und veränderte Geschäftsanforderungen anzupassen. Dies umfasst die Unterstützung neuer Authentifizierungsmethoden, die Integration mit einer Vielzahl von Anwendungen und die Einhaltung von Compliance-Anforderungen in verschiedenen Regionen und Branchen.

SSO im Kontext von Digital Asset Management (DAM)

SSO und Digital Asset Management (DAM) sind zwei wichtige Technologien, die in vielen modernen Unternehmen zusammen eingesetzt werden, um die Effizienz und Sicherheit bei der Verwaltung digitaler Inhalte zu verbessern.

SSO ermöglicht es Benutzern, sich einmalig anzumelden und anschließend nahtlos auf verschiedene Systeme und Anwendungen zuzugreifen, ohne sich erneut authentifizieren zu müssen. Diese Technologie ist besonders nützlich in einer DAM-Umgebung, wo Benutzer häufig auf eine Vielzahl von digitalen Assets wie Bilder, Videos und Dokumente zugreifen müssen, die auf unterschiedlichen Plattformen gespeichert sind. Durch die Integration von SSO in DAM-Systeme können Unternehmen sicherstellen, dass Benutzer einen einheitlichen und sicheren Zugang zu den benötigten Ressourcen haben, ohne dass multiple Anmeldedaten verwaltet werden müssen.

Darüber hinaus erleichtert die Integration von SSO in DAM-Systeme die Verwaltung von Benutzerberechtigungen und Zugriffsrechten. Administratoren können zentralisierte Richtlinien für den Zugriff auf digitale Assets festlegen und diese schnell und effizient anpassen, wenn sich die Bedürfnisse des Unternehmens ändern. Dies gewährleistet, dass nur autorisierte Benutzer Zugang zu bestimmten Inhalten haben, was besonders in großen Organisationen mit umfangreichen digitalen Bibliotheken von entscheidender Bedeutung ist.

Fazit

Einfacher und sicherer Zugang

Single Sign-On (SSO) stellt eine bedeutende Innovation in der Benutzerverwaltung und IT-Sicherheit dar, indem es eine einmalige Authentifizierung ermöglicht, die den Zugriff auf mehrere Anwendungen und Systeme vereinfacht. Es verbessert die Benutzerfreundlichkeit, reduziert IT-Kosten und stärkt die Sicherheitsstandards durch zentralisierte Verwaltung und fortschrittliche Authentifizierungsprotokolle. Trotz der zahlreichen Vorteile müssen Unternehmen jedoch Herausforderungen wie Skalierbarkeit, Datenschutz und die Anpassungsfähigkeit der Systeme bewältigen. Die Zukunft von SSO wird durch technologische Entwicklungen wie passwortlose Authentifizierung und KI-basierte Sicherheitslösungen geprägt sein, die das Potenzial haben, SSO noch sicherer und benutzerfreundlicher zu gestalten.